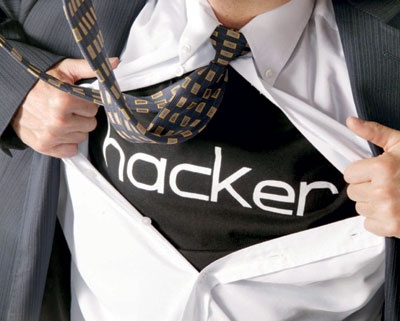

هجمات الحرمان من الخدمة .. تشتيت للانتباه من أجل الاختراق

هجمات الحرمان من الخدمة .. تشتيت للانتباه من أجل الاختراق

أكدت لـ «الاقتصادية» شركة "آي بي إم" أن هجمات الحرمان من الخدمة الإلكترونية باتت تستخدم لتشتيت انتباه مسؤولي تقنية المعلومات في مؤسسة ما، مما يسمح لمرتكبي هذه الهجمات باختراق أنظمة أخرى في المؤسسة، بينما يضطر مسؤولو تقنية المعلومات لاتخاذ قرارات صعبة بناء على الخطورة، وربما دون توضّح الصورة الكاملة لما يجري.

وقالت إن الهجمات الموزعة لحجب خدمة الإنترنت - ما يعرف بـDistributed Denial of Service - والمستخدمة من قبل خبراء في القرصنة الإلكترونية أظهرت تطوراً تقنياً في مجال هجمات DDoS باستخدام أساليب لزيادة كميات عرض النطاق الترددي الفعال كطريقة قوية وحديثة لتعطيل الأعمال التجارية من خلال قطع خدمة الإنترنت، إضافة إلى أساليب جديدة للتحايل على تدابير الحد من هجمات DDoS.

وأوضحت "آي بي إم" ذلك لـ «الاقتصادية» بعد أن كشفت أمس عن نتائج تقريرها الدوري حول اتجاهات ومخاطر الأمن الإلكتروني للنصف الثاني من هذا العام، والذي أظهرت من خلاله أهمية تركيز مديري أمن المعلومات على تعزيز معلوماتهم ومعرفتهم في مجال الهجمات الإلكترونية وثغرات الأمن الإلكتروني الآخذة في التطور عبر العديد من الوسائل، كالأجهزة والاتصالات المتنقلة وشبكات التواصل الاجتماعي، وذلك من أجل مواجهة التهديدات الأمنية الناشئة بشكل أكثر فعالية.

وفيما يخص أساليب الهجمات الإلكترونية المجربة والحقيقية والتي تنعكس بأضرار هائلة على المؤسسات والشركات، أوضح التقرير أن مديري تقنية المعلومات يدركون ذلك جيداً، فالثغرات الأمنية المعروفة التي لا تتم معالجتها في تطبيقات الإنترنت وبرمجيات نقاط الاتصال وخوادم الشبكات تفتح مجالاً لحدوث الهجمات الإلكترونية، وتستمر التطبيقات والبرمجيات المشتملة على هذه الثغرات في تسهيل حدوث الاختراقات الأمنية عاماً بعد عام.

#2#

ومع ذلك، يكشف أحدث تقارير X-Force أن مرتكبي الهجمات الإلكترونية يقومون بتحسين مهاراتهم، ما يسمح لهم بزيادة عائداتهم عبر استغلال بيانات المستخدمين، حيث إنهم يستغلون ثقة المستخدمين لتنفيذ الهجمات الإلكترونية عبر وسائل جديدة، مثل شبكات التواصل الاجتماعي وتقنية الاتصالات المتنقلة، إضافة إلى الهجمات المركزة (waterhole).

استغلال العلاقات مع حلول منتصف عام 2013، استمر مرتكبو الهجمات الإلكترونية بالتركيز على استغلال العلاقات الموثوقة، وذلك عبر شبكات التواصل الاجتماعي، ابتداءً من البريد المزعج ووصولاً إلى إرسال الروابط الإلكترونية الخبيثة التي تَظهر وكأنها مُرسلة من قبل صديق أو شخص "يتبعه" المستخدم عبر مواقع التواصل، وتعمل هذه الهجمات على توفير نقطة دخول إلى الشركات والمؤسسات، وللدفاع عن مستخدميها، قامت شبكات التواصل الاجتماعي بإجراءات استباقية تتمثل في المسح المسبق للروابط الإلكترونية في الرسائل والمنشورات العامة والخاصة.

ويقوم مرتكبو الجرائم الإلكترونية ببيع حسابات على مواقع شبكات التواصل الاجتماعي، يعود بعضها لأشخاص حقيقيين تم انتهاك بياناتهم وأخرى مزيفة، وتم تصميمها لتكون موثوقة من خلال سجلات حقيقية وشبكة من العلاقات، وأقل ما يمكن أن يفعله هؤلاء المجرمون عبر هذه الحسابات أن يقوموا بتضخيم عدد معجبي أو مشاهدي صفحة ما، بل إن هناك استخدامات أكثر مكراً تشمل إخفاء هوية أحدهم للقيام بأنشطة إجرامية، وهو ما يُعرف عبر الإنترنت بالهوية المزيفة، ولكن مع وجود أصدقاء وعلاقات لتكتمل الخدعة.

#3#

ويتوقع تقرير X-Force أن تصبح تطبيقات هندسة شبكات التواصل الاجتماعي أكثر تطوراً، وذلك نظراً لقيام مرتكبي الهجمات الإلكترونية بإنشاء اتصال متطور بين شبكات من الهويات الشخصية مع تطوير فنون لخداع ضحايا هذه الهجمات، ورغم توافر التطورات التكنولوجية وأنظمة التحكم وتحسين واتباع أفضل الممارسات، إلا أن اعتقاد المستخدمين بموثوقية بعض المواقع الإلكترونية يمكن أن يسمح للمجرمين بالتحايل على أي نظام حماية للأمن الإلكتروني.

في المقابل يعمد مرتكبو الهجمات الإلكترونية إلى وسائل فعالة لاستغلال بيانات المستخدمين، ومن أبرزها توجيه هجماتهم إلى أهداف مركزية واستراتيجية، مثل المواقع الإلكترونية التي تحظى باهتمام خاص وتشهد استخداماً كثيفاً من قبل مجموعة معينة من الأهداف المحتملة، وحسب التقرير الصادر من شركة "آي بي إم" فيمكن ألا تتمتع تلك الأهداف المركزية دائماً بإجراءات وأنظمة أمنية قوية، وحتى لو كانت تحظى بذلك، فإن فرصة انتهاك قاعدة بيانات المستخدمين تستحق عناء وتكلّف اكتشاف طريقة لاختراقها.

وتعتبر هذه الهجمات المركزة waterhole حسب ما أكدته نتائج التقرير أن أفضل مثال على كيفية استخدام الإجراءات المتطورة للوصول إلى أهداف لم تكن معرّضة للتهديدات الإلكترونية سابقاً، ومن خلال انتهاك المواقع المركزية واستخدامها لخدمة البرمجيات الخبيثة، يتمكن مرتكبو الهجمات الإلكترونية من الوصول إلى ضحايا من المستخدمين ذوي المعرفة والإلمام بالتقنيات، والذين لا يمكن خداعهم بسهولة عبر محاولات تصيّد المعلومات، ولكنهم غالباً لا يشكّون أن المواقع التي يثقون بها يمكن أن تكون خبيثة.