برمجيات متخصصة في طرح كلمات المرور تسهم في الأمن الإلكتروني

برمجيات متخصصة في طرح كلمات المرور تسهم في الأمن الإلكتروني

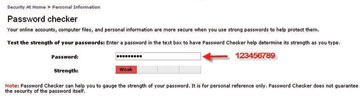

يؤكد كثير من الخبراء في مجال أمن المعلومات أن مستخدمي الإنترنت الذين يقومون بانتقاء كلمات مرور حساباتهم الشخصية الخاصة بهم بطريقة فنية ومعقدة يقلل من الهجمات الاختراقية، بحيث يصعب اكتشافها بشكل عام، خاصة في مجال شبكة الإنترنت العالمية.

وأشار عدد من هؤلاء الخبراء إلى أن هناك العديد من الوسائل المختلفة التي يعتمد عليها قراصنة الإنترنت لسرقة كلمات المرور، فمن بين تلك الوسائل برمجيات سهلة الاستخدام، تقوم هذه البرمجيات بانتقاء كلمات مرور عشوائية وتجربتها على الحساب، وقد تصل عدد المحاولات التي تجريها إلى ملايين الكلمات العشوائية، والتي قد يصادف من بينها الرقم السري أو كلمة المرور الصحيحة للمستخدم، مما سيسهل على المخترق الدخول إلى الحساب الخاص بك.

#2#

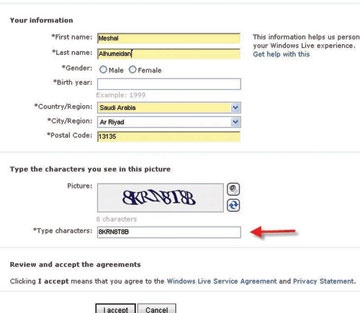

من هنا جاء اختراع العديد من الوسائل التقنية وشفرات الأكواد البرمجية التي تتصدى لمثل تلك البرامج، فقد عهدنا في الفترة السابقة وجود "كود الحماية" عند التسجيل في أي حساب، ولنا على سبيل المثال بريد الهوت ميل، فعند زيارة الموقع للتسجيل في حساب بريد إلكتروني جديد، فإنه في آخر مراحل التسجيل يطلب منك الموقع إدخال الكلمات المصورة الموجودة بجانب خانة الطلب، وهذا يعد نوعا من التصدي لمثل تلك البرامج التي باستطاعتها تخمين كلمات السر، فيعمل هذا الإجراء كحماية أمنية، بحيث لا يقبل التسجيل إلا عند قراءة الكلمات المعروضة التي يصعب على برنامج التخمين الكشف عن تلك الكلمات، نظرا لأنها متوافرة على الموقع على هيئة صورة، وليس على هيئة نصية يمكنه قراءتها.

طرائق الاختراق

يوضح دانيال باخفيلد، من مجلة "سي تي" المتخصصة في مجال الحاسوب، أن أول طرائق استخدمت للاستحواذ على الحسابات الإلكترونية واختراقها كانت تتم عن طريق الاحتيال على المستخدم حتى يكشف بنفسه عن كلمة السر التي يستخدمها، أما الطريقة الأخرى فتعتمد على محاولة التخمين، مضيفا أن الطريقة الأولى هي المفضلة بالنسبة لمجرمي شبكة الإنترنت.

يحتال قراصنة الإنترنت عادة على ضحاياهم عن طريق إرسال رسائل إلكترونية إليهم توحي لهم بأنها صادرة عن مصدر موثوق به، مثل المصرف الذي يتعامل معه الضحية، أو جهة حكومية ذات علاقة بالحساب المراد اختراقه.

تتضمن هذه الرسائل رابطا لموقع مزيف، وعادة ما يكون عنوان هذا الرابط مقاربا جدا للموقع أو الحساب المراد اختراقه، بحيث لا يمكن للعميل الضحية تمييز الفارق، ويطلب من الضحية أن يكتب كلمة السر داخل هذا الموقع، وبالتالي يتسنى لمجرمي الإنترنت الاطلاع عليها، ومن ثم تسهل عملية الاستحواذ على الحساب.

يشير جونتر إينن، من الوكالة الاتحادية الألمانية لأمن تقنية المعلومات، إلى وسائل أخرى يلجأ إليها لصوص الإنترنت لسرقة الحسابات الإلكترونية، منها برامج تختبئ داخل الحاسوب تقوم بتسجيل كلمات السر التي يدونها المستخدم وترسلها تلقائيا إلى قراصنة الإنترنت، بحيث يقومون هؤلاء القراصنة بإرسال تلك البرامج مسبقا على بريد الضحية الإلكتروني، وعند تحميله على جهازه وتشغيله يقوم بالأعمال التي طور من أجلها.

وطبقا لما يقوله وولف، فإن القراصنة يستخدمون أيضا برامج خاصة لتخمين كلمات السر حتى ينجحون في نهاية المطاف في تخمين كلمة السر الصحيحة، ولهذا فإن الأمر يتطلب من مستخدم الإنترنت انتقاء كلمات مرور معقدة لحساباتهم المختلفة.

لذلك أصبح حفظ كلمات السر المعقدة واحدا من المهام الضرورية للأفراد بهدف حماية المعلومات، إذ تتحدد مسؤولية الحماية تقريباً على اختيار عدد من الحروف والأرقام والرموز ضمن تسلسل معين لا علاقة له بأي كلمة أو عبارة تستخدمها هذه اللغة أو تلك. لكن تجنب الاختراقات شبه المستحيلة حاليا، على الرغم من كل الجهود المبذولة في اختيار كلمات السر، إضافة إلى أن إجبار الناس على اختيار أكثر كلمات السر تعقيدا ثم تغييرها كل عدة شهور, سيزيد من احتمال إلحاق الضرر بحسابات المستخدمين.

يعود هذا الإجراء إلى أن كلمات السر لا تتم سرقتها بالطريقة التي يتوقعها الكثيرون، وهي أن يكون هناك شخص مشبوه جالسا أمام كومبيوترك، يقوم بطبع بعض الكلمات أو الحروف والأرقام مستخدما التخمين مرة بعد أخرى حتى ينجح. في العالم الحقيقي هناك طريقتان يتم فيهما اختراق حسابات المستخدمين، وهناك طريقة واحدة من بينهما يمكن إبطاؤها أو توقيف خرقها، وذلك باختيار كلمات سر غامضة.

على الشخص المخترق أن يتمكن من الوصول إلى الكومبيوتر التي يضع المستخدم فيه المعلومات عن الشخص المسجل المستخدم للكومبيوتر. وإذا كان الملف الخاص بكلمة السر الأساسية محفوظا على ذلك الجهاز بطريقة مشفرة، فإن المهاجم يستخدم برنامجا لكسر هذا الملف المشفر.

أما الطريقة الثانية فتعتمد على أن يقوم الشخص بتسليم كلمة السر وفق إرادته، فعلى سبيل المثال يستطيع المعتدي أن يخفي برنامجا على كومبيوتر الشخص الضحية كي يسجل كل ضربة على لوحة المفاتيح وهذا يكون غالبا عن طريق استغلال البرنامج الخفي الذي يسجل كل ضربات الأصابع فوق لوحة المفاتيح والمعروف باسم keystroke logger ، وذلك من خلال سعيه إلى استنساخه.

أو قد يتمكن المعتدي الاستفسار بطريقة لطيفة عن كلمة السر من خلال ما يعرف بـ «الهندسة الاجتماعية»، إذ يمكن أن يكون الضحية واحدا من المساعدين التقنيين في مصرف أو شركة تقدم الخدمات عبر شبكة الإنترنت، حيث يتم الاتصال به من قبل شخص يزعم أنه زميل في مكان آخر من الشركة. أو أن يكون الضحايا هم مستخدمون لخدمات تلك المؤسسة حيث يتسلمون رسائل إلكترونية زائفة تعرف بالمصائد "فيشينج"، وفيها يطلب منهم التوثق من صحة المعلومات الموجودة في حسابهم عن طريق الضغط على موقع إنترنت زائف مصنوع بطريقة تجعله يبدو وكأنه يعود إلى مؤسسة موثوق بها. وتكون نوعية كلمة السر مؤثرة فقط للنوع الأول من الهجوم والمتمثل بكسر الشفرة، الذي يمكن تحقيقه بشكل أسهل وأسرع إذا كانت كلمات السر مأخوذة من القواميس.

اختيار الكلمات السرية

لهذا السبب فإن خبراء أمن المعلومات يطالبون مستخدمي الإنترنت من تجنب كلمات السر التي تتضمن في تكوينها كلمات أو أسماء أو إشارة إلى سنة الميلاد أو جزءا من رقم هاتفك الجوال، أو تحويلة هاتفك بالمكتب، حتى لو تم تبديل الحروف بأرقام مشابهة، وهناك اقتراح عام يطالب باستخدام الكلمات كعناصر مكونة فقط، فعلى سبيل المثال عن طريق دمج الحروف الأولى من أسماء أصدقاء أو عناوين كتب مفضلة.

لكن إذا كان المهاجم يستخدم برنامجا لاستنساخ البرنامج الخفي الذي يسجل كل الضربات للمفاتيح، أو لما يعرف بـ "الهندسة الاجتماعية"، فإنه لن يكون مهما ما هي كلمة السر التي تستخدمها، وكم هي معقدة وعسيرة على الفك، فأمام هذه الأنواع من الاعتداءات لن يكون ذلك كافيا لمواجهته. ويبدو اليوم أن أكثر المهاجمين على معلوماتنا المخزونة داخل كومبيوتراتنا يتبعون هذه الطريقة.

يقول مارتي ليندر كبير التقنيين في "مركز تنسيق سيرت"، والذي أنشأته جامعة كارنيجي ميلون عام 1988، إذا رجعت عشرة أعوام إلى الوراء، فقد كان كسر ملفات كلمات السر هو الطريقة للوصول إلى المعلومات الخاصة"، لكن الآن أصبح بعث الرسائل الزائفة التي تهدف إلى الحصول على كلمة السر والمعروفة باسم المصيدة أو "فيشينغ" و"الهندسة الاجتماعية" هي "أكثر سوادا وأكثر أذى من أي شيء آخر".

لكن تبديل كلمات السر بشكل منتظم له عواقبه أيضا، إذ أن التبديل المنتظم لها يجعل الناس أكثر استعدادا للوقوع في فخ "الهندسة الاجتماعية"، فالتفكير بما يحدث وفي كل مرة يقرر المستخدم أن يبدل كلمة السر أو ينساها فعليه أن يذهب الى صفحة "الويب" كي يطلب مساعدة الموظف لوضع كلمة سر أخرى، وهذه الفترة من التواصل تشكل فرصة مثالية للمعتدي كي يحاول التطفل وتلبس دور أحد الطرفين للحصول على كلمة السر.

برامج لحفظ كلمات المرور

هناك العديد من البرامج التي تقوم بإعداد وترتيب جميع كلمات السر واسم المعرف والمعلومات المتعلقة به، ويقوم البرنامج بحفظها في ملف مشفر، وتستطيع أن تضع له كلمة سر. ولكن من أكثر المشاكل التي تقابل مستخدمين الكمبيوتر، سواء المستخدمين الجدد أوالمحترفين، هي تذكر كلمات السر العديدة التي يستخدمها في الحسابات الالكترونية المختلفة، مثل البريد الالكتروني الخاص به في الياهوو مثلا وكذلك بريده الآخر في الهوت ميل، وحسابه البنكي في البنك الذي يتحوله إليه راتبه، والبنك الآخر الذي يتعامل معه لاجراء عمليات تخدمه، إضافة إلى كلمات المرور التي يستخدمها في المحادثة والدردشة، مثل برنامج ICQ أو MSN، ولا يقتصر الأمر على كلمة السر فقط، اذ يوجد مع كلمة السر إسم للمستخدم، وكذلك الموقع الذي يستخدمه لادخال كلمات السر.

هناك طريقة، ولكنها ليست آمنه، لحفظ جميع كلمات السر في ملف "وورد"، ثم اختيار كلمة سر له، ولكن مع التطور المستمر فى تكنولوجيا المعلومات، ظهرت برامج تكشف كلمات السر الموجودة في ملفات برنامج "وورد"، ثم إن تلك الملفات هي عرضة للتلف أو لفقدان بعض المعلومات نتيجة لأسباب كثيرة، لذلك كان لا بد أن يكون هناك حل، فقط طورت إحدى الشركات برنامجا يقوم بتلك المهام أطلقت عليه اسم "Any Password".

هذا البرنامج صممته شركة متخصصة في تطوير برامج فك كلمات السر، وتمتاز هذه الشركات بأنها عند تقديم برنامج لحفظ كلمات السر يكون قويا في هذه العملية، ولا يمكن فكه أبدا. فكرة البرنامج تقوم على إنشاء ملفات تحتوي على عديد من البيانات مثل اسم المستخدم، وكلمة المرور، ورابط أو العنوان على شبكة الإنترنت، ويقوم البرنامج بملء جميع هذه البيانات الخاصة بموقعك الذي تريد حفظ كلمة سر له· بعد ذلك، تقوم بحفظ هذا الملف بكلمة سر واحدة، التي تقوم بفتح جميع بياناتك السرية، وبذلك تكون قد احتفظت بجميع كلماتك السرية، دون أي خوف من فقدانها، أو حتى العبث بها، كما يساعدك هذا البرنامج على صنع كلمات سر غريبة يصعب فكها. البرنامج سهل وبسيط الاستخدام، ويساعدك على حفظ جميع بياناتك السرية دون العبث بها، كما يسهل عليك اختيار كلمات سر جديدة أو عشوائية.